Перш за все слід розібратися, що таке VPN (ВПН). Virtual Private Network перекладається з англійської мови, як віртуальна приватна мережа. Це технологія, за допомогою якої ми можемо підключатися до Інтернету поверх іншої мережі. Застосування VPN-протоколів є вкрай важливим для безпечного користування Інтернетом та діяльністю в онлайні загалом, особливо коли це стосується використання сторонньої Wi-Fi. Система VPN оброблює клієнтські дані – шифрує їх спеціальним чином. Так особиста інформація залишається закритою для кіберзлочинців та шахраїв, які втрачають можливість прочитати код і хакнути акаунти користувачів. VPN визначає, яким чином будуть переміщатися дані між електронним девайсом і сервером. Про протоколи ми докладніше розповімо в даній публікації.

Що таке VPN протокол?

Протоколи VPN представляють собою комплексний сервіс, який ми використовуємо для організації безпечного підключення між двома пристроями. Це набір стандартів кодування інформації з подальшою її передачею від клієнта (комп’ютера або іншого пристрою користувача) до серверів, і таким же чином у зворотному напрямку. VPN протоколи мають значну кількість різних особливостей та характеристики та використовуються для того, щоб забезпечити ефективну безпеку навіть при наявності різних умов користування. VPN-протокол – що це таке для звичайного користувача мережі Інтернет? Кажучи більш зрозуміло, для одних VPN-протоколів у приоритеті виступає забезпечення максимальної конфіденційності клієнта, для інших – швидкість передачі даних. Виходячи з раніше сказаного, слід проаналізувати, яка з цих особливостей є пріоритетом для вас, чого ви прагнете та як користуєтесь Інтернетом загалом. Це є основним критерієм для аналізу та подальшому обранню компанії яка надає послуги, навіть коли це стосується лише плагіну для браузеру, чи ПЗ для електронного пристрою.

Що таке VPN шифрування?

VPN-шифрування – це спосіб кодування та шифрування даних, перетворення їх з загального (публічного) формату в закодований. Шифрування робить інформацію клієнта недоступною для кіберзлочинців, тому що використовуваний формат кодування можна розшифрувати тільки з використанням спеціального ключа. Завдяки шифруванню даних користувач може належним чином приховати свою діяльність в Інтернеті від Інтернет провайдера, надійно приховати паролі доступу від акаунтів, банківського онлайн-кабінету та соціальних мереж.

Малюнок 1. ВПН-шифрування приховує інформацію про користувача від сторонніх осіб

При використанні публічних Wi-Fi мереж користувач стає вразливим. Якщо не підключати VPN-шифрування, то зловмисники зможуть виявити не тільки ваше місцерозташування, а й отримати доступ до особистої інформації. А це загрожує не тільки витоком цінних даних, але і ураженням шкідливим програмним забезпеченням (ПЗ) вашого ПК.

Які протоколи використовують у Planet VPN

Planet VPN – надійний сервіс для безпечної та швидкої роботи в Інтернеті. Він надає доступ навіть до будь-яких сайтів та ресурсів.

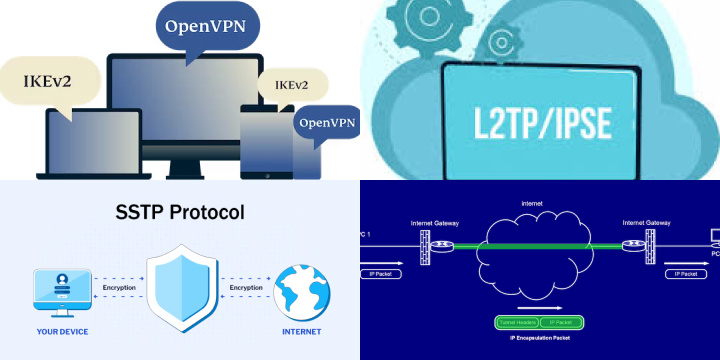

Малюнок 2. Planet FreeVPN використовує самі сучасні протоколи шифрування

Planet FreeVPN може включати:

- Point-to-Point Tunneling Protocol (PPTP) — так званий тунельний VPN-протокол «точка-точка», завдяки якому ПК встановлює безпечне з’єднання з сервером.

- Layer 2 Tunneling Protocol через Internet Protocol Security (L2TP/IPSec) — тунельний протокол другого рівня, з інкапсулюванням, яке дозволяє взаємодіяти додаткам протягом довгого часу на належному рівні.

- OpenVPN — протокол з відкритим вихідним кодом, яким дозволяє встановлювати з’єднання між комп’ютерами, які знаходяться за маршрутизатором, сервером доступу чи міжмережним екраном. При цьому необхідність змінювати налаштування мережі відсутня.

- Internet Key Exchange v2 (IKEv2) — це VPN-протокол, який забезпечує безпечну взаємодію між користувачами в мережі.

Звідки береться ефективність VPN-протоколів?

Ефективність VPN-протоколів походить з їхньої здатності забезпечувати безпеку та приватність в інтернеті. Основний компонент ефективності полягає в їхній здатності шифрувати дані, що передаються через мережу. VPN-протоколи використовують різні методи шифрування, такі як AES (Advanced Encryption Standard), і встановлюють безпечне з’єднання між пристроями, що дозволяє захистити інформацію від несанкціонованого доступу.

Крім того, ефективність VPN-протоколів залежить від їхньої здатності забезпечувати анонімність користувачів. Вони маскують реальну IP-адресу користувача, замінюючи її на IP-адресу сервера, що приховує його справжню мережеву ідентифікацію. Це дозволяє уникнути відслідковування та зберегти конфіденційність.

Напрямок розвитку та постійне оновлення протоколів також визначають їхню ефективність. Вдосконалення шифрування, зміцнення захисту від проникнення та реагування на нові загрози в мережі — все це сприяє підвищенню ефективності VPN-протоколів. Загалом, їхній успіх базується на поєднанні технічних знань, інновацій та постійної готовності до вдосконалення.

Рекомендації по використанню VPN-протоколів

Кожен VPN-протокол містить індивідуальні алгоритми кодування інформації. У свою чергу, це впливає на швидкість обробки запитів і забезпечення належного рівня безпеки в мережі. Залежно від потреб користувача, можна використовувати найбільш актуальний та зручний VPN-протокол у кожному конкретному випадку.

Малюнок 3. Використання протоколів ВПН дозволяє отримати доступ до заборонених сайтів і приховати дані користувача

Щоб вам було простіше визначитися, який VPN-протокол слід використовувати, ми підготували невеликий огляд по їх застосуванню.

- PPTP

PPTP протокол є найбільш популярним серед Інтернет-користувачів. Клієнт за допомогою РРТР може відправляти дані з ПК або будь-якого мобільного пристрою напряму через VPN тунель. При цьому усі пристрої автоматично проходять аутентифікацію за допомогою паролю.

Переваги: РРТР максимально зручний для користувача, так як відсутня необхідність купувати додаткове обладнання для формування секретного ключа. Це доволі простий протокол, який в свою чергу забезпечує стабільну роботу в онлайн-середовищі. Він простий в установці навіть для непрофесійних користувачів.

Недоліки: протокол має доволі слабке шифрування даних та не дуже високий захист відправленого ключа. Не рекомендується для обміну конфіденційною інформацією.

- L2TP/IPSec

L2TP/IPSec дуже схожий на РРТР протокол. Головною відмінністю виступає те, що L2TP/IPSec додатково забезпечує конфіденційність даних. Використовується подвійне інкапсулювання: кажучи простими словам L2TP/IPSec, який сам не може забезпечити шифрування, використовується для передачі даних, а тунелювання забезпечується IPSec протоколами.

Переваги: користувач може налаштувати L2TP/IPSec протокол на мобільних девайсах з таким програмним забезпеченням як iOS, Windows, Linux та Android.

Недоліки: через те, що L2TP/IPSec протокол містить додаткові опції безпеки через використання інкапсулювання, швидкість мережевого з’єднання суттєво знижується.

- OpenVPN

OpenVPn протокол створює шифроване підключення до мережі Інтернет. Це не протокол у звичному розумінні, а цільне рішення для створення VPN, з відкритим вихідним кодом, яке здатне швидко передавати дані та перевіряти конфіденційність та прив’язку вашого пристрою. Для обміну закодованої інформації використовують протоколи передачі UDP и TCР. Їх використання визначається кінцевим результатом: швидкість, чи надійність? Використання UDP швидкий обмін даними, при якому верифікація масиву надісланих пакетів даних, а точніше, компарсія кількості переданих та отриманих пакетів, відбувається на останньому етапі. Оптимальне рішення при використанні швидкісного Інтернету. TCP – з’єднання представляє собою моментальне підтвердження отримання кожного відправленого пакету. Для підвищення надійності, даний протокол застосовується також при нестабільному з’єднанні.

Переваги: відкритий код, що дозволяє використовувати нестандартні налаштування передачі і шифрування, що унеможливлює розшифровку кодування навіть для спецслужб. OpenVPN передбачає більш ефективну продуктивність і надійний рівень безпеки. На думку експертів, є найкращим рішенням для створення приватної віртуальної мережі.

Недоліки: установка OpenVPN проходить трохи складніше, ніж при роботі з іншими протоколами. Відсутня вбудована підтримка в операційних системах, і для використання необхідний сторонній софт.

- IKEv2

Протокол IKEv2 – сучасний ВПН протокол від компанії Cisco і Microsoft. Він дозволяє створювати прямі тунелі з закодованим ІР між клієнтом та сервером. У протоколі IKEv2 можна з легкістю використовувати кріптографічні алгоритми – клієнт обирає більш зручний для себе вид кодування даних. Окрім того, IKEv2 забезпечує надійний захист від DoS атак, що є доволі сильною перевагою для користувачів веб-ресурсів. Також, IKEv2 підходить для інсталювання на різних пристроях, у тому числі й на маршрутизаторі.

Переваги: вважається найбільш швидким протоколом передачі даних, так як працює на рівні ядра ОС (наприклад, OpenVPN працює в контексті користувача, перемикаючись між процессами користувача та процессами ядра). Є оптимальним вибором для систем з відносно низькою продуктивністю малопотужних комп’ютерів та мобільних пристроїв

Недоліки: підтримується далеко не всіма ОС.