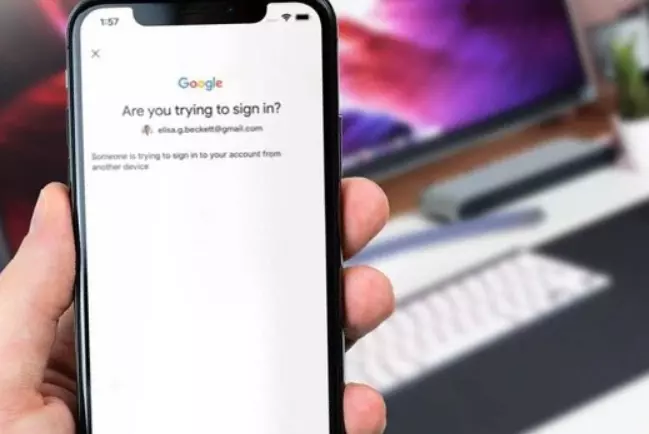

Apparemment, l’utilisation de la technologie d’un tiers concurrent n’est pas une étape aussi incroyable pour de nombreuses entreprises pour développer leurs propres services – et Google a annoncé aujourd’hui une étape similaire, permettant l’utilisation d’une authentification à deux facteurs pour les dispositifs iOS.

En particulier, on a appris que les tablettes de l’iPhone et de l’iPad des smartphones ont la capacité d’appliquer cette authentification par leur propre ensemble de technologies de sécurité propriétaires lorsqu’un utilisateur essaie d’entrer dans son compte Google.

En particulier, on a appris que les tablettes de l’iPhone et de l’iPad des smartphones ont la capacité d’appliquer cette authentification par leur propre ensemble de technologies de sécurité propriétaires lorsqu’un utilisateur essaie d’entrer dans son compte Google.

Et surtout, la plupart des utilisateurs et des experts en téléphonie mobile soulignent que l’utilisation de technologies de sécurité propriétaires des systèmes iOS peut permettre aux attaquants d’utiliser les mêmes méthodes de piratage des données que celles utilisées auparavant.

En outre, la question se pose de savoir comment les données des utilisateurs sont protégées de manière efficace et fiable par une authentification à deux facteurs dans Google, à l’aide de technologies propriétaires telles que la reconnaissance faciale et l’identification par le capteur d’empreinte digitale.

Pour garantir votre sécurité et votre confidentialité, nous vous recommandons de toujours utiliser un VPN gratuit pour Firefox

En tout cas, Google lui-même note que selon les tests préliminaires, l’utilisation de ces technologies dans l’authentification à deux facteurs a permis de surmonter de nombreux segments et moments potentiellement dangereux lors de la saisie des données de l’utilisateur.

On ne sait pas encore comment Apple va réagir, mais on peut supposer que quelque chose de similaire est en préparation chez eux.

Surtout en ce qui concerne les améliorations ultérieures de la fonctionnalité de l’application Smart Lock.

Quoi qu’il en soit, on ne peut que deviner depuis combien de temps Google effectue ces tests préliminaires avant de présenter finalement la version de cette authentification à deux facteurs.

En outre, certains utilisateurs soulèvent des questions raisonnables sur le fait que certaines de leurs données d’utilisateur pourraient encore être exposées au vol si cette authentification devait contourner les outils iOS.